- Паттерны для обеспечения безопасности данных: как защитить личную информацию в современном мире

- Что такое паттерны безопасности данных и зачем они нужны?

- Технические паттерны для защиты данных

- Шифрование данных

- Многофакторная аутентификация (MFA)

- Контроль доступа и роль-базированная аутентификация

- Организационные паттерны и процессы

- Обучение сотрудников

- Регламенты и политики безопасности

- Практические рекомендации по внедрению паттернов защиты

- Дополнительные материалы и LSI-запросы

Паттерны для обеспечения безопасности данных: как защитить личную информацию в современном мире

В эпоху цифровых технологий конфиденциальность данных стала одной из самых актуальных проблем для каждого человека. Мы ежедневно делимся личной информацией в интернете: регистрируемся на сайтах, делимся фотографиями, оплачиваем покупки, и всё это создает огромные ки данных, которые при неправильной защите могут попасть в чужие руки. Поэтому очень важно знать, какие есть проверенные паттерны и практики для обеспечения безопасности наших данных. В этой статье мы подробно расскажем о наиболее эффективных стратегиях защиты, приведем реальные примеры их использования и разберем, как внедрить эти методы в ежедневную жизнь, чтобы наши личные сведения оставались под надежной защитой.

Что такое паттерны безопасности данных и зачем они нужны?

Паттерны безопасности данных — это проверенные методы, практики и схемы, которые помогают минимизировать риски утечки, кражи или повреждения информации. В современном мире, когда каждая вторая операция связана с передачей данных, важно придерживаться этих паттернов для создания надежной системы защиты. Они включают в себя как технические меры (шифрование, аутентификация), так и организационные (регламенты, обучение сотрудников). В основном, такие паттерны служат для того, чтобы:

- Обеспечить целостность данных — чтобы информация не могла быть изменена злоумышленниками без разрешения.

- Защитить конфиденциальность — чтобы личные сведения оставались недоступными посторонним.

- Обеспечить доступ только авторизованным пользователям.

- Обеспечить аудит и мониторинг — чтобы при возможных нарушениях было возможно быстро реагировать.

Рассмотрим более подробно наиболее популярные и действенные паттерны, которые используют ведущие компании и организации для защиты своих данных.

Технические паттерны для защиты данных

Основой любой системы безопасности являются технические меры, которые реализуются на уровне программного обеспечения и аппаратных средств. Рассмотрим ключевые технические паттерны, которые используются сегодня для обеспечения надежной защиты личных данных.

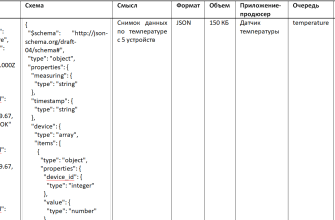

Шифрование данных

Шифрование, это процесс превращения данных из читаемого вида в зашифрованный, который невозможно прочитать без специального ключа. Благодаря этому, даже если злоумышленник получит доступ к данным, он не сможет понять их содержание.

| Тип шифрования | Описание | Применение |

|---|---|---|

| SSL/TLS | Шифрование соединения при передаче данных между браузером и сервером | Веб-сайты, онлайн-банкинг, электронная коммерция |

| AES | Шифрование симметричным ключом, надежное и быстрое | Шифрование файлов, баз данных |

| RSA | Ассиметричное шифрование, использующее публичный и приватный ключи | Безопасная передача ключей, цифровая подпись |

Для надежной защиты данных рекомендуется комбинировать различные виды шифрования в зависимости от задачи и характера информации.

Многофакторная аутентификация (MFA)

Дополнительный слой защиты входа — использование нескольких методов подтверждения личности. Обычно это что-то, что пользователь знает (пароль), что-то, что у него есть (токен или смартфон), и что-то, что он есть (биометрические данные).

- Пароль или PIN-код

- Одноразовые коды по SMS или в приложении

- Биометрические данные: отпечатки пальцев, распознавание лица

Такой паттерн значительно усложняет работу злоумышленникам, даже если пароль был украден.

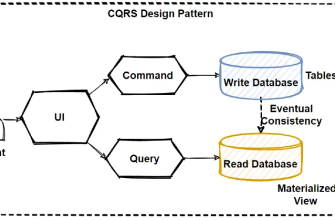

Контроль доступа и роль-базированная аутентификация

Для защиты очень важен контроль прав пользователей. В системе должна быть четко настроена роль-базированная аутентификация (RBAC), которая ограничивает доступ к данным и функциям в зависимости от роли пользователя.

| Роль | Доступ к данным | Обязательные действия |

|---|---|---|

| Админ | Полный доступ | Управление системой, настройка прав |

| Пользователь | Ограниченный доступ | Просмотр и изменение своих данных |

Такая модель помогает предотвратить злоупотребление полномочиями и утечку данных.

Организационные паттерны и процессы

Технические меры — только один аспект защиты информации. Важную роль играют организационные меры, которые создают условия для безопасного использования данных среди сотрудников и партнеров.

Обучение сотрудников

Исследования показывают, что большинство инцидентов связанных с утечкой данных происходит из-за человеческой ошибки. Поэтому регулярное обучение персонала правилам безопасного обращения с информацией — это обязательная часть стратегии. Обучение включает:

- Разъяснение понятия конфиденциальности данных

- Обучение правилам безопасного паролебра

- Проведение симуляций фишинговых атак

- Обучение по работе с внутренними системами

Регламенты и политики безопасности

Компании должны иметь четко прописанные регламенты, обязанности и политики по обращению с данными. Эти документы помогают сотрудникам понять свою ответственность и правила поведения при работе с конфиденциальной информацией.

| Документ | Основное содержание | Ответственные |

|---|---|---|

| Политика конфиденциальности | Описание способов защиты данных, ответственность за их передачу и хранение | ИТ-отдел, руководитель безопасности |

| Регламент по паролям | Требования к сложности, срокам смены, хранению паролей | HR, ИТ-отдел |

Практические рекомендации по внедрению паттернов защиты

Теперь, когда мы разобрали основные паттерны, важно понять, как их правильно применять в реальной жизни или в бизнесе. Ниже представлены практические советы и пошаговая инструкция.

- Проведите аудит текущего уровня защиты данных. Оцените, какие системы уже защищены, где есть пробелы.

- Внедрите шифрование данных. Используйте современные стандарты для хранения и передачи информации.

- Обеспечьте многофакторную аутентификацию для всех систем с конфиденциальной информацией.

- Настройте контроль доступа, чтобы пользователи имели минимально необходимый уровень прав.

- Обучайте сотрудников и внедряйте регламенты.

- Регулярно обновляйте программное обеспечение и проверяйте системы безопасности.

- Настройте мониторинг и аудит действий внутри системы.

- Подготовьте план реагирования на инциденты.

- Обновляйте документы и регламенты, исходя из новых угроз и технологий.

- Следите за новыми трендами и паттернами безопасности.

Применение этих шагов поможет построить надежную систему защиты данных, устойчивую к современным угрозам.

Защита личных и корпоративных данных, это непрерывный процесс, требующий системного подхода и постоянного совершенствования. Использование проверенных паттернов безопасности значительно снижает риски утечки и кражи информации. Важно комбинировать технические средства с организационными мерами, обучать сотрудников и быть в курсе современных угроз. Только комплексный подход в сфере информационной безопасности способен обеспечить полноценную защиту ваших данных в постоянно меняющемся цифровом мире. Надеемся, что наши рекомендации и знания помогут вам создать надежную систему и сохранить ваши важные сведения в безопасности.

В чем заключается основная задача системы безопасности данных?

Основная задача, обеспечить целостность, конфиденциальность и доступность информации, защитить её от несанкционированного доступа, повреждения или утраты, а также обеспечить возможность быстрого реагирования на возможные угрозы.

Дополнительные материалы и LSI-запросы

Подробнее

| шифрование данных | многофакторная аутентификация | контроль доступа | организационные меры | реальные примеры защиты данных |

| шаблоны безопасности данных | анализ рисков в безопасности | обучение сотрудников безопасности | регламенты безопасности | современные угрозы данным |